Silver Dragon e o ecossistema APT41

Avaliação de ameaça para ambiente governamental

1. Sumário

Silver Dragon deve ser tratado, neste momento, como um cluster de intrusão com forte sobreposição ao ecossistema APT41, e não como um grupo totalmente definido em fonte aberta. Em termos simples, isso significa que há um conjunto consistente de comportamentos, ferramentas e alvos que permite rastrear a atividade, mas ainda não há elementos públicos suficientes para afirmar, com segurança absoluta, uma identidade organizacional fechada e independente. Essa distinção é importante porque aumenta a precisão da análise e evita exagero atribucional.

A atividade observada é compatível com espionagem cibernética. O ator usou exploração de servidores expostos, phishing, persistência furtiva, Cobalt Strike, DNS tunneling e Google Drive como C2, priorizando organizações governamentais no Sudeste Asiático e na Europa. O padrão sugere um adversário que busca permanecer no ambiente, entender o funcionamento do alvo e coletar informação com o menor ruído possível.

O ponto analítico mais relevante do caso é o Uzbequistão. A menção específica ao país não deve ser lida, a princípio, como prova de um conflito bilateral aberto com a China, mas como indicador de valor geopolítico e informacional. O Uzbequistão ocupa posição crescente na Ásia Central em temas de segurança, conectividade, energia e minerais críticos, o que o torna um alvo plausível para campanhas de coleta estratégica.

2. Escopo e problema de inteligência

Este relatório responde a cinco perguntas centrais: quem é Silver Dragon, como essa atividade se relaciona ao ecossistema APT41, por que o Uzbequistão aparece como alvo relevante, o que a operação provavelmente buscava obter e quais implicações isso traz para um cliente governamental. Essa estrutura foi escolhida para deixar o processo de inteligência visível: identificar a lacuna, coletar dados úteis, testar hipóteses, emitir julgamento e orientar decisão.

O objetivo, portanto, não é apenas relatar fatos técnicos. O objetivo é transformar sinais dispersos em uma avaliação que produza confiança no decisor. Isso exige duas posturas: prudência na atribuição e firmeza no assessment.

3. Definição do ator

O termo APT não descreve uma única pessoa nem um rótulo automático para qualquer ataque sofisticado. Ele se refere, em geral, a um ator persistente, tecnicamente capaz e orientado por objetivos de longo prazo. O APT41, segundo o MITRE ATT&CK, é associado à China, está ativo desde pelo menos 2012 e combina operações de espionagem com outras atividades ofensivas, inclusive de motivação financeira em alguns contextos.

Já o nome Silver Dragon deve ser tratado com mais cautela. A Check Point o descreve como uma atividade rastreável com coerência própria e provável vínculo ao guarda-chuva APT41. Isso sustenta melhor a classificação de intrusion set ou activity cluster do que a de “grupo” rigidamente definido. Em outras palavras, a evidência pública comprova padrão operacional, mas ainda não resolve por completo a estrutura organizacional por trás do nome.

Desta forma, Silver Dragon é, com maior probabilidade, um cluster operacional vinculado ao ecossistema APT41, e não um ator totalmente separado e comprovado em fonte aberta.

4. O que aconteceu

A campanha observada indica uma operação orientada à intrusão silenciosa e à permanência. O ator explorou servidores públicos expostos e também utilizou phishing com anexos maliciosos. Depois do acesso inicial, buscou se esconder em processos e serviços legítimos do Windows, combinando loaders próprios, execução em memória, carregamento lateral de DLL e canais de comando e controle de baixo atrito, como DNS tunneling e Google Drive.

Em linguagem executiva, isso significa que o atacante não parecia interessado em causar um impacto visível imediato. Ele parecia interessado em ficar, observar e coletar. Esse padrão é típico de espionagem: pouco barulho, alta persistência e coleta seletiva.

5. Por que o Uzbequistão importa

Esse é o ponto central que precisava ser mais bem desenvolvido. A Check Point destaca uma campanha de phishing dirigida principalmente ao Uzbequistão, inclusive com documento-isca e estrutura operacional voltada a entidades governamentais do país. Isso já demonstra que o Uzbequistão não foi apenas uma vítima incidental, mas um alvo com relevância própria dentro da campanha.

A pergunta correta não é apenas “houve conflito entre China e Uzbequistão?”. A pergunta mais útil é: o que torna o Uzbequistão um alvo valioso para uma campanha de espionagem de provável nexo chinês?

A resposta mais sólida, no período de referência, está na geopolítica regional. A Ásia Central ocupa posição sensível para os interesses chineses de segurança e influência. O relatório da USIP mostra que a China vem aprofundando instrumentos políticos e securitários na região, tratando-a como espaço prioritário para projeção estratégica e institucionalização de iniciativas próprias. O Uzbequistão, por sua posição e peso regional, integra esse tabuleiro.

Além disso, o Uzbequistão ampliou seu peso econômico e estratégico. O guia comercial do governo dos EUA aponta que a China respondeu por 18,9% do comércio exterior uzbeque em 2024, mantendo-se como principal parceiro comercial. Reuters também registrou, em 2026, um acordo entre EUA e Uzbequistão voltado a minerais críticos, destacando reservas de ouro, urânio, cobre, lítio e tungstênio. Isso mostra que o país passou a concentrar valor adicional em cadeias de suprimento e disputa de influência internacional.

Há ainda um dado contextual importante: operações chinesas anteriores já atingiram governo e militares no Uzbequistão e em outros países da Ásia Central, o que indica interesse histórico da China por alvos institucionais na região. Isso não prova que o caso Silver Dragon seja continuação direta dessas campanhas, mas reforça que o país já figurava no radar de espionagem estatal chinesa antes deste incidente.

O Uzbequistão provavelmente foi alvo por valor político, econômico e informacional, e não necessariamente por um conflito bilateral aberto. O alvo faz sentido dentro de uma lógica de monitoramento regional, segurança, conectividade e competição por acesso estratégico.

6. O que provavelmente se buscava obter

- A combinação de Cobalt Strike, DNS tunneling, Google Drive C2, captura de tela, execução remota de comandos e transferência de arquivos é coerente com quatro objetivos prováveis.

- Manutenção de acesso. Persistência por serviço Windows, DLL sideloading e loaders customizados servem para garantir presença prolongada no ambiente comprometido.

- Entendimento do ambiente. Ferramentas como SilverScreen, SSHcmd e GearDoor permitem descobrir usuários, rotinas, arquivos, diretórios, processos e possibilidades de expansão da intrusão.

- Coleta de informação sensível. Em um alvo governamental, isso pode incluir documentos administrativos, fluxos decisórios, contatos institucionais, credenciais, rotinas de trabalho, pastas compartilhadas e comunicações internas. O material público não revela exatamente o que foi exfiltrado, mas a capacidade implantada é compatível com coleta seletiva e contínua.

- Negação plausível e redução de detecção. O uso de canais como DNS e Google Drive ajuda o atacante a parecer normal, dificultando bloqueio imediato e acelerando sua capacidade de permanecer ativo sem ser percebido.

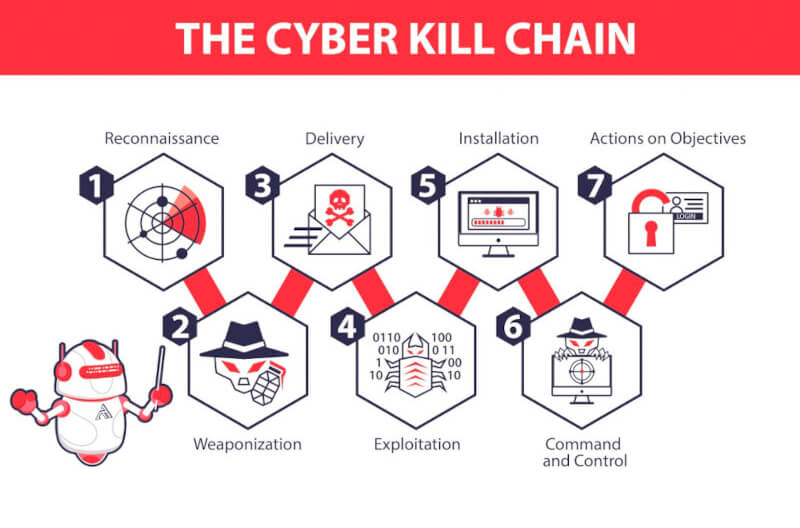

7. Cyber Kill Chain

A operação pode ser descrita, de forma simples e executiva, pela seguinte sequência:

- Reconhecimento e seleção do alvo: escolha de entidades governamentais, com foco visível em parte da campanha contra o Uzbequistão.

- Preparação: criação de anexos maliciosos, loaders próprios e payloads criptografados para reduzir detecção.

- Entrega: exploração de aplicações públicas vulneráveis ou envio de phishing com anexo malicioso.

- Exploração: uso de cmd.exe, PowerShell, binários legítimos e técnicas como AppDomain hijacking e DLL side-loading.

- Instalação: implantação de Cobalt Strike, MonikerLoader, BamboLoader e GearDoor.

- Comando e controle: comunicação por DNS tunneling e por serviço de nuvem legítimo, como Google Drive.

- Ações sobre o objetivo: enumeração, captura de tela, execução remota e provável exfiltração seletiva.

Essa cadeia é importante porque mostra, de ponta a ponta, como a operação caminhou do acesso inicial até o objetivo final.

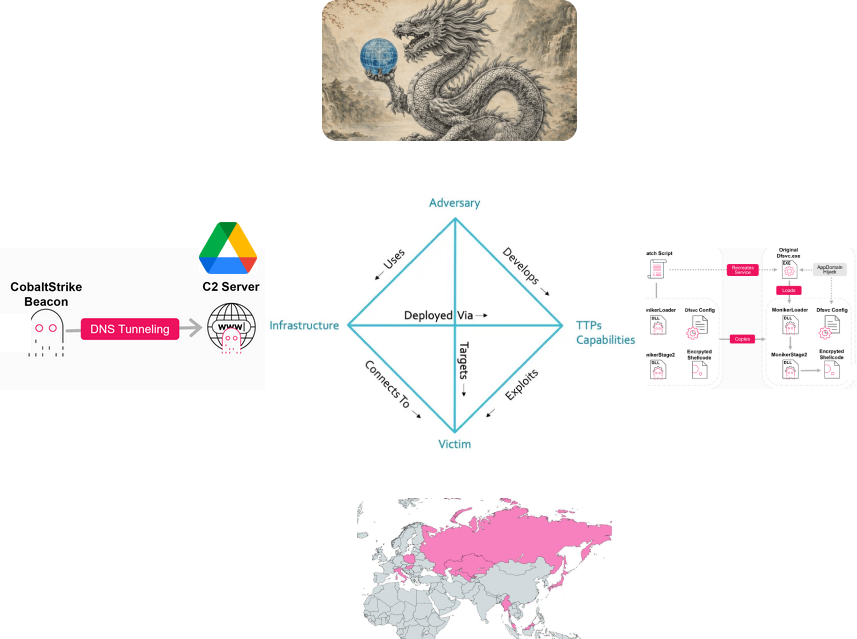

8. Diamond Model

Adversário: Silver Dragon é melhor compreendido como um cluster de intrusão com provável vínculo ao ecossistema APT41, associado a uma lógica de espionagem cibernética.

Capacidades: o ator combinou exploração de servidores expostos, phishing, AppDomain hijacking, DLL side-loading, persistência por serviço Windows, MonikerLoader, BamboLoader, Cobalt Strike, DNS tunneling e backdoor com Google Drive C2.

Infraestrutura: a infraestrutura inclui ativos vulneráveis na internet, serviços legítimos do Windows abusados para persistência, DNS como canal furtivo e contas em Google Drive para troca de comandos e resultados.

Vítimas: a vitimologia descrita concentra-se em entidades governamentais no Sudeste Asiático e na Europa, com referência explícita a uma campanha direcionada ao Uzbequistão.

Assessment do analista: o Diamond Model indica uma operação alinhada a vantagem estratégica, e não a ganho oportunista de curto prazo.

9. TTPs principais

As TTPs observadas reforçam a avaliação de modularidade e maturidade operacional. Entre as mais relevantes estão: exploração de aplicação exposta, spearphishing com anexo, PowerShell, Windows Command Shell, DLL side-loading, AppDomain Manager, criação de serviço Windows, process injection, uso de arquivos ofuscados ou compactados, DNS, Web Service e captura de tela.

Quadro-resumo de TTPs mapeadas no MITRE ATT&CK:

10. Análise concorrente de hipóteses (ACH)

Foram testadas três hipóteses principais.

Hipótese 1: Silver Dragon é um subcluster operacional ligado ao APT41 e conduz campanhas de espionagem governamental dentro desse ecossistema.

Hipótese 2: Silver Dragon não é um grupo distinto, mas uma célula, recorte operacional ou rótulo analítico aplicado a atividades do próprio APT41.

Hipótese 3: Silver Dragon é um ator independente, que reutiliza tradecraft e artefatos associados ao ecossistema chinês sem vínculo orgânico direto.

O teste favorece a Hipótese 1, mantém a Hipótese 2 como plausível e enfraquece a Hipótese 3. A correlação de ferramentas, a seleção de alvos governamentais, a semelhança de tradecraft, o histórico do APT41 e a própria avaliação da Check Point compõem um conjunto mais compatível com sobreposição ao ecossistema APT41 do que com independência completa. Ainda assim, a identidade organizacional exata do cluster permanece aberta em fonte pública.

A atribuição ao ecossistema APT41 é moderadamente forte; a atribuição a uma entidade autônoma plenamente definida chamada Silver Dragon ainda é inconclusiva.

11. Classificação das fontes e avaliação metodológica

A Check Point Research é a principal base factual deste caso. Para os achados técnicos centrais, vetores de acesso, cadeias de infecção, foco governamental, uso de GearDoor, Cobalt Strike, DNS tunneling e Google Drive C2, a classificação adequada é B2: fonte geralmente confiável e informação provavelmente verdadeira.

O MITRE ATT&CK é útil para historicizar o APT41 e padronizar TTPs. No contexto deste relatório, também pode ser tratado como B2.

A Reuters, para o valor recente do Uzbequistão em minerais críticos e competição geoeconômica, sustenta um uso B2.

A USIP e o Trade.gov sustentam o pano de fundo regional e econômico do Uzbequistão. Para os fatos objetivos usados neste relatório, a classificação prática é B2, com cautela adicional quando o uso passa de fato objetivo para inferência estratégica mais ampla.

Essa diferenciação importa porque mostra por que determinados trechos merecem mais confiança do que outros. Em inteligência, não basta afirmar; é preciso mostrar o grau de robustez da afirmação.

12. Implicações para o cliente governamental

Para um cliente governamental, o principal risco deste caso não é apenas a exploração inicial. O risco central é a permanência silenciosa do adversário, operando por trás de processos legítimos e de canais aparentemente normais. Isso implica cinco prioridades:

- Reduzir exposição de ativos públicos e acelerar correção de vulnerabilidades em serviços acessíveis pela internet.

- Elevar o controle sobre phishing com anexos LNK, PowerShell e abuso de binários confiáveis.

- Ampliar a visibilidade sobre criação de serviços Windows, DLL sideloading, injeção em processo e tráfego DNS anômalo.

- Revisar o uso de serviços de nuvem confiáveis, como Google Drive, quando empregados fora do padrão administrativo esperado.

- Integrar CTI, SOC e resposta a incidentes para que a organização consiga ligar vetor, persistência, C2 e objetivo em uma narrativa única de defesa.

13. Conclusão

O caso Silver Dragon sugere uma operação de espionagem cibernética com grau relevante de disciplina operacional, modularidade e adaptação. Mais do que o uso isolado de ferramentas conhecidas, o que se destaca é a coerência entre seleção de alvos governamentais, múltiplas cadeias de infecção, mecanismos de persistência furtiva e canais de comando e controle escolhidos para reduzir atrito defensivo. Esse conjunto indica um ator preocupado não apenas em comprometer o alvo, mas em sustentar acesso, ampliar a visibilidade sobre o ambiente e preservar a liberdade de ação ao longo do tempo.

Sob a ótica de inteligência, a principal implicação do caso é que Silver Dragon, ainda que publicamente mais bem descrito como um cluster de intrusão do que como uma entidade rigidamente delimitada, apresenta comportamento compatível com operações de coleta estratégica associadas ao ecossistema APT41. A sobreposição técnica observada, combinada à vitimologia e ao padrão de operação, torna mais plausível a leitura de alinhamento a uma lógica de espionagem de interesse estatal do que a hipótese de atividade oportunista ou meramente criminal. O ponto central, portanto, não é apenas a autoria nominal da campanha, mas a função que ela parece cumprir: obtenção silenciosa de acesso e conhecimento sobre estruturas governamentais de interesse.

Nesse contexto, a presença do Uzbequistão não deve ser tratada como detalhe periférico, mas como indicador analítico. O foco no país sugere que a campanha não foi orientada apenas por oportunidade técnica, e sim por valor estratégico do alvo dentro de uma região sensível para projeção de influência, segurança, conectividade e acesso a recursos críticos. Isso reforça a leitura de que a operação provavelmente buscava produzir vantagem informacional sobre processos estatais, posicionamentos institucionais e dinâmicas regionais, e não apenas coletar dados de baixo valor tático.

Em síntese, o caso revela um adversário que aparenta combinar paciência, discrição e flexibilidade para operar em ambientes governamentais de forma prolongada. Essa constatação eleva o problema de um incidente técnico para um problema de inteligência: não se trata apenas de compreender como a intrusão ocorreu, mas de reconhecer que a campanha se insere, muito provavelmente, em um esforço mais amplo de obtenção de vantagem estratégica por meio do ciberespaço.

Referências

- CHECK POINT RESEARCH. Silver Dragon Targets Organizations in Southeast Asia and Europe. 3 mar. 2026. Disponível em: https://research.checkpoint.com/2026/silver-dragon-targets-organizations-in-southeast-asia-and-europe/. Acesso em: 10 abr. 2026.

- MITRE ATT&CK. APT41 (G0096). Disponível em: https://attack.mitre.org/groups/G0096/. Acesso em: 10 abr. 2026

- REUTERS. US and Uzbekistan sign critical minerals pact. 18 fev. 2026. Disponível em: https://www.reuters.com/world/asia-pacific/us-uzbekistan-sign-critical-minerals-pact-2026-02-18/. Acesso em: 10 abr. 2026.

- UNITED STATES INSTITUTE OF PEACE (USIP). China’s Global Security Initiative Takes Shape in Southeast and Central Asia. Washington, DC, 2024. Disponível em: https://www.usip.org/sites/default/files/2024-12/sr534_chinas-global-security-initiative-takes-shape-southeast-central-asia.pdf. Acesso em: 10 abr. 2026.

- TRADE.GOV. Uzbekistan - Market Overview. Disponível em: https://www.trade.gov/country-commercial-guides/uzbekistan-market-overview. Acesso em: 10 abr. 2026.

- COUNCIL ON FOREIGN RELATIONS (CFR). Cyber Operations Tracker: Targeting of Major Companies and Government Organizations in Seven Countries. Disponível em: https://www.cfr.org/cyber-operations/targeting-of-major-companies-and-government-organizations-in-seven-countries. Acesso em: 10 abr. 2026