OSINT sem disciplina é só curiosidade

OPSEC, risco, anonimização e coleta com responsabilidade

Quando se fala em OSINT, muita gente pensa apenas em “buscar informações na internet”. Mas, na prática, a atividade é muito mais séria do que isso.

OSINT não é sobre sair coletando tudo o que aparece pela frente. É sobre transformar dados abertos em inteligência útil, com método, contexto, critério e, acima de tudo, responsabilidade. Na comunidade de segurança, em investigações e em ambientes operacionais, isso exige uma combinação que nem sempre recebe a atenção que merece: OPSEC, gerenciamento de risco, anonimização e disciplina analítica.

Ao longo da minha experiência, uma lição ficou clara: não basta saber coletar. É preciso saber como coletar sem se expor, como reduzir rastros desnecessários, como validar o que foi encontrado e como evitar que a própria atividade de busca se torne um problema.

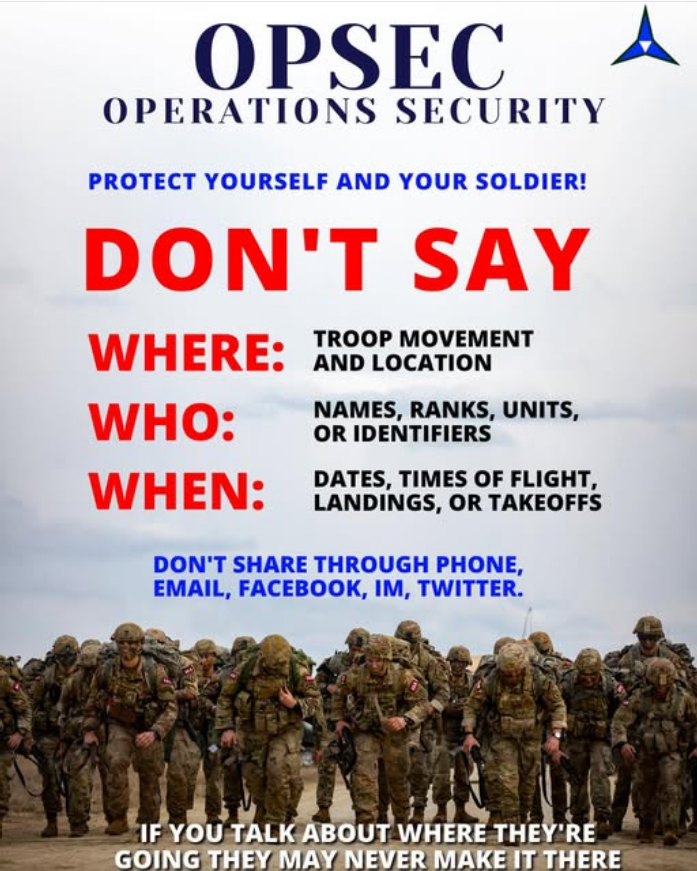

Antes da coleta, vem a proteção

Um dos pontos mais importantes para qualquer atividade de inteligência é entender o papel da OPSEC. Em essência, OPSEC é um processo de proteção de informações críticas, pensado para impedir que um adversário reúna pedaços aparentemente inocentes e os transforme em vantagem operacional. Em outras palavras: é a prática de enxergar a própria rotina sob a ótica de quem está observando.

Na prática, boa parte dos incidentes não nasce de uma falha “sofisticada”. Nasce de algo banal: uma foto com geolocalização, uma postagem com horário, uma rotina revelada sem perceber, o uso de conta pessoal em contexto operacional, o compartilhamento em grupos sem controle ou o velho combo de senha fraca, ausência de 2FA e reuso de credenciais. O problema é que vazamentos assim quase sempre parecem pequenos até serem correlacionados.

Esse é um ponto que considero central: OPSEC não é só técnico, é comportamental. Ferramentas ajudam, mas comportamento desatento derruba qualquer camada de proteção. Não postar durante atividades sensíveis, remover metadados, separar identidades, revisar o público de grupos e usar autenticação multifator são medidas simples, mas têm efeito real.

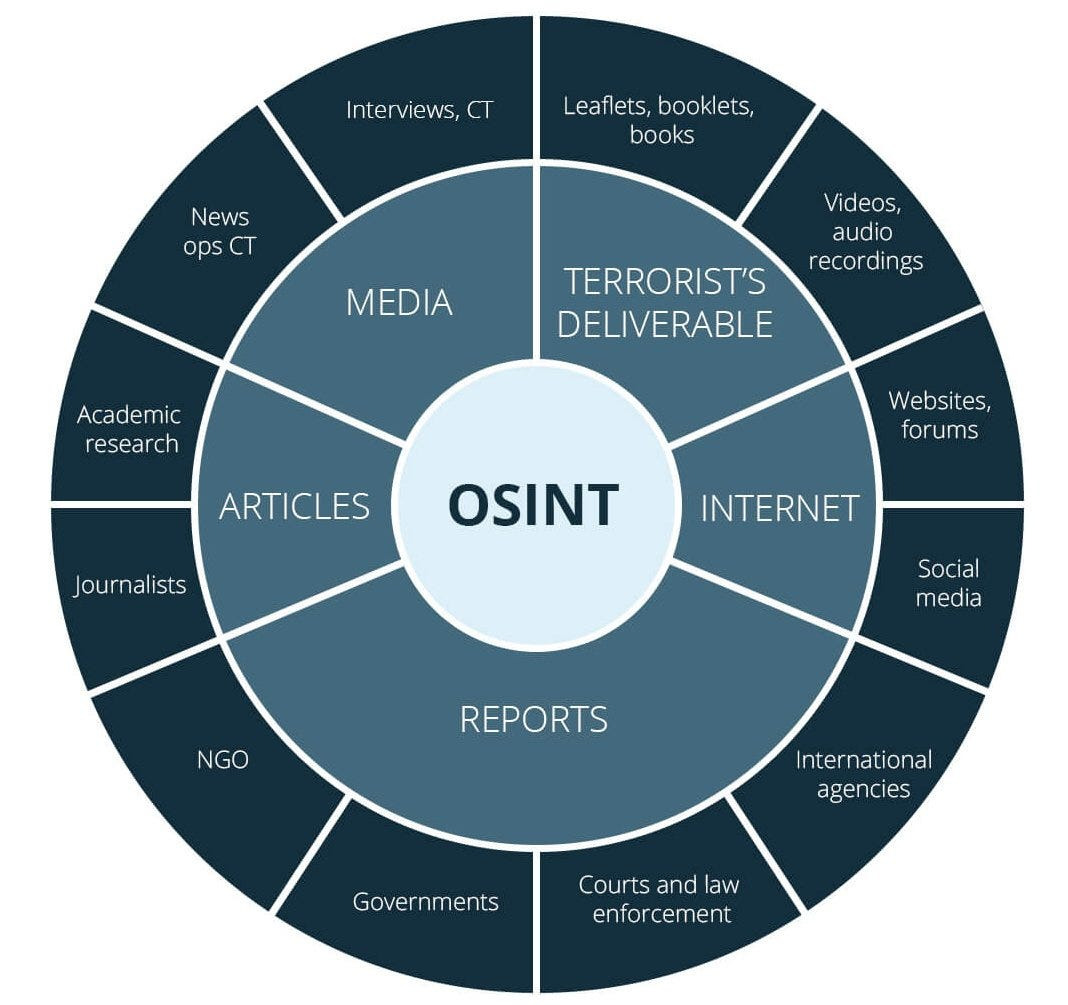

Inteligência de fontes abertas não é “Google com esteroides”

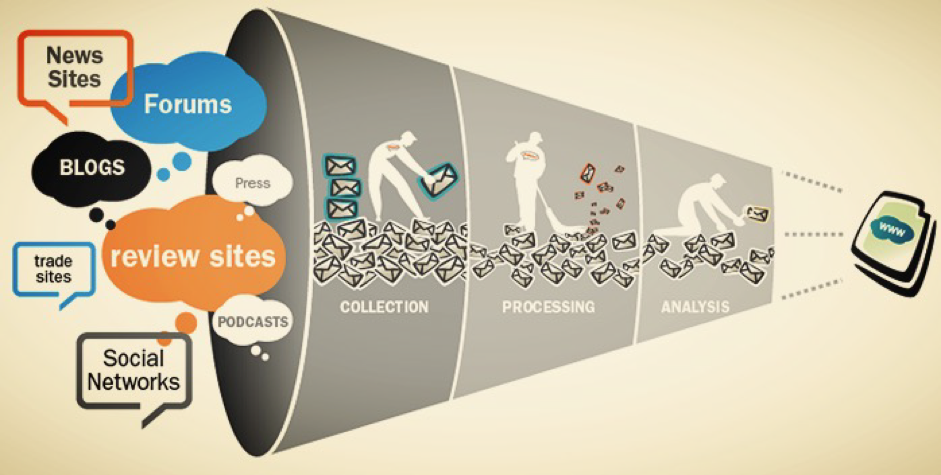

A definição formal de OSINT gira em torno da coleta e análise de informações publicamente disponíveis para produzir conhecimento acionável. O ponto decisivo está justamente no termo acionável: informação, por si só, não basta. É preciso contexto, correlação, validação e utilidade.

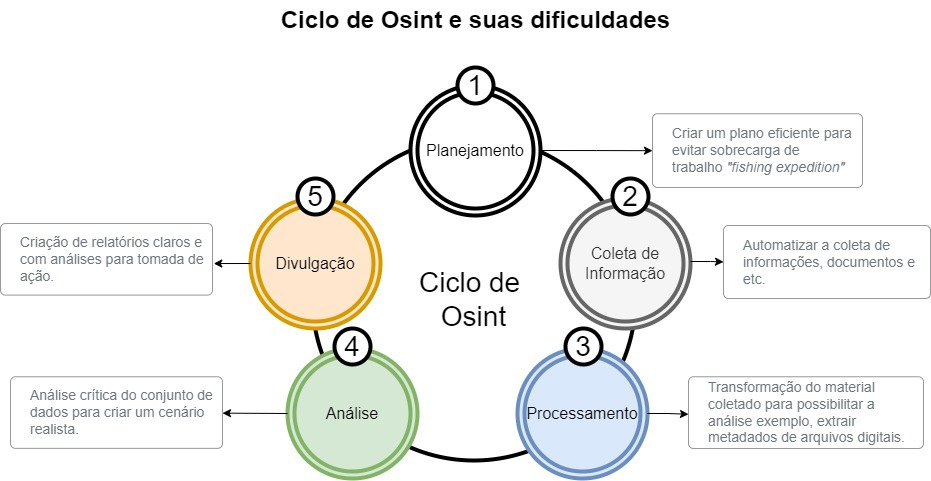

É por isso que um trabalho sério de OSINT costuma seguir um ciclo bastante claro:

- planejamento, para definir objetivo, escopo, limites legais e cuidados de segurança;

- coleta, usando fontes abertas como redes sociais, registros públicos, imagens, arquivos históricos e páginas web;

- processamento, para separar o que é relevante do que é ruído;

- análise, etapa em que entram correlação, verificação temporal, análise de vínculos e avaliação de confiabilidade;

- divulgação, com relatório, nível de confiança e recomendações.

Sem esse ciclo, a tendência é produzir volume, não inteligência.

O melhor analista OSINT desconfia até do que parece óbvio

Outro aspecto que considero indispensável é o mindset do analista. A coleta em fontes abertas é fértil, mas também é um terreno contaminado por ruído, manipulação, desinformação e interpretações precipitadas.

Por isso, algumas perguntas deveriam acompanhar qualquer investigação:

- essa informação é autêntica?

- ela está atualizada?

- quem ganha com a circulação dela?

- há outra fonte que corrobora?

- o dado é realmente relevante para o meu objetivo?

A postura correta é a do ceticismo metódico: verificar duas vezes, documentar fontes e datas, registrar o nível de confiança e tomar cuidado com vieses cognitivos. Nem toda evidência visível é confiável. Nem todo perfil é real. Nem toda narrativa é espontânea.

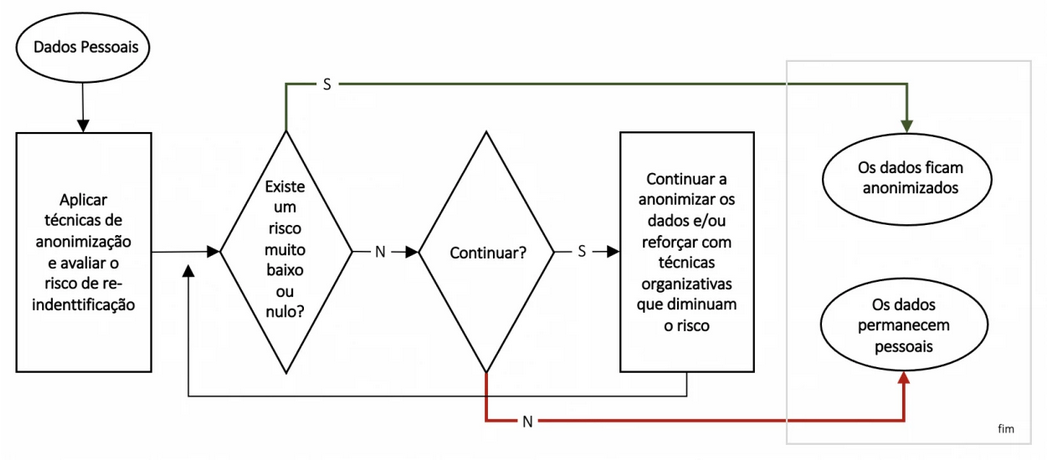

Anonimização não é invisibilidade

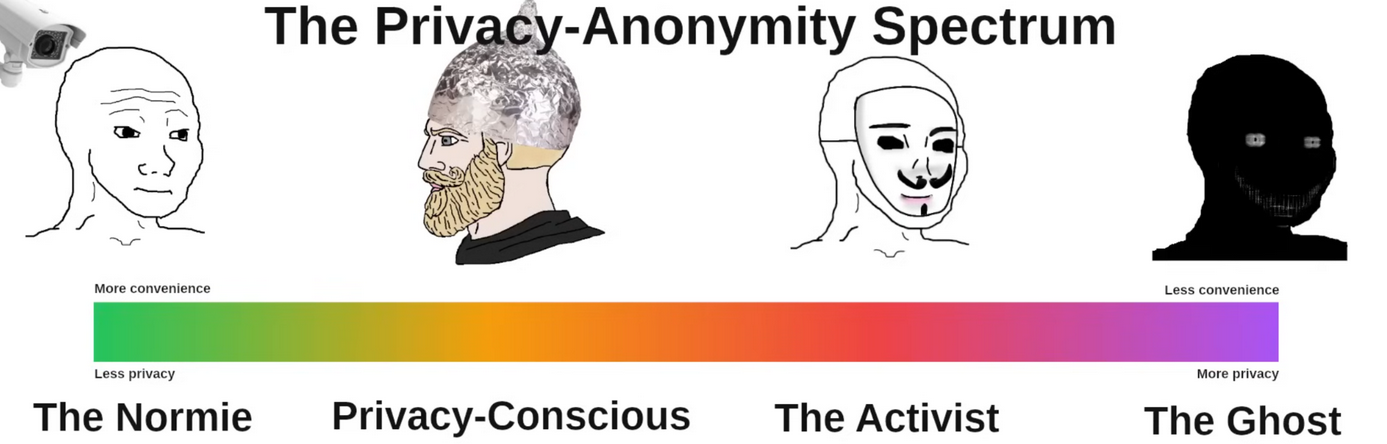

Em qualquer discussão madura sobre OSINT, cedo ou tarde aparece a questão da anonimização. E aqui vale um ajuste importante: anonimização não significa desaparecer, e sim reduzir a possibilidade de associação entre uma atividade e uma identidade específica.

Guias regulatórios e técnicos sobre anonimização seguem a mesma lógica: o foco não é uma promessa absoluta, mas a redução do risco de identificação a um nível suficientemente remoto, considerando contexto, técnica e capacidade de correlação do adversário.

Na prática, isso exige pensar em camadas:

- identidade digital;

- ambiente de navegação;

- isolamento de perfis;

- transporte de dados;

- canais de comunicação;

- higiene de metadados.

Separar contas e personas, usar ambientes limpos, evitar reaproveitamento de informações entre perfis, reduzir rastros de cookies e fingerprinting e utilizar canais aprovados e cifrados para troca de informação são medidas que fazem diferença.

Personas e avatares: ferramenta, não fantasia

Outro tema relevante é o uso de avatares/personas. Em contexto controlado e autorizado, uma persona pode ser útil para proteger a identidade operacional e permitir coleta sem exposição direta. Mas isso só funciona quando há coerência, governança e regras.

Uma persona mal construída costuma falhar por motivos previsíveis: inconsistência de histórico, imagem reciclada, metadados que denunciam origem, comportamento desalinhado com a narrativa criada ou, pior ainda, falta de controle sobre quem usa aquela identidade.

O problema não é apenas técnico. É também processual. Se não existe documentação sobre objetivo, duração, responsáveis, contexto de uso e procedimento de descarte, a persona deixa de ser um recurso controlado e vira um passivo.

Por isso, gosto de resumir assim: avatar sem protocolo é risco disfarçado de solução.

SOCINT: quando a rede social vira terreno de inteligência

Dentro do universo de fontes abertas, o SOCINT merece atenção própria. Aqui o foco sai do conteúdo isolado e entra naquilo que as redes sociais revelam como ecossistema: conexões, horários, recorrência, padrões de interação, círculos de influência, mídia publicada, deslocamentos implícitos e sincronias entre perfis.

Mas esse ambiente cobra maturidade analítica. Redes sociais são território fértil para perfis falsos, manipulação, desinformação e armadilhas de engenharia social. O risco de tomar uma encenação como evidência é real. Órgãos oficiais de segurança e inteligência vêm reforçando justamente isso: o ambiente aberto é valioso, mas também é altamente suscetível a operações de influência e conteúdos enganosos.

Gerenciamento de risco: a parte que muita gente quer pular

Se eu tivesse que apontar um erro recorrente em atividades de coleta, seria este: querer ir direto para a execução sem antes passar pelo gerenciamento de risco.

O raciocínio é simples e continua atual:

- identificar informações críticas;

- analisar ameaças;

- analisar vulnerabilidades;

- avaliar risco;

- aplicar contramedidas.

Isso vale para operações complexas e também para rotinas aparentemente comuns. Às vezes, uma política clara sobre o que pode ser postado, quando e em qual canal evita mais incidentes do que uma ferramenta cara. O mesmo vale para treinamento contínuo, simulações de vazamento, separação entre dispositivo pessoal e operacional, e auditoria básica de contas e logs.

Em segurança, processos simples que são realmente cumpridos costumam vencer processos sofisticados que existem apenas no papel.

No fim, tudo volta para disciplina

Se eu fosse condensar a mensagem principal deste tema em uma frase, seria esta:

OSINT útil depende menos de curiosidade e mais de disciplina.

- Disciplina para proteger a própria operação.

- Disciplina para coletar dentro do objetivo.

- Disciplina para validar o que foi encontrado.

- Disciplina para separar identidade pessoal de identidade operacional.

- Disciplina para respeitar limites legais, éticos e institucionais.

Coletar é fácil. O difícil é coletar sem contaminar a análise, sem se expor desnecessariamente e sem transformar inteligência em improviso.

Num cenário em que quase tudo deixa rastro, trabalhar com fontes abertas exige mais do que técnica. Exige postura.

E talvez essa seja a melhor síntese possível: quem trabalha com OSINT precisa saber olhar para fora sem deixar de proteger o que está dentro.