AM-0102 - Laboratório para Análise de Malware

Isolamento, virtualização e boas práticas

Antes de iniciar a análise de softwares maliciosos, é fundamental estabelecer um ambiente de laboratório adequado que suporte as principais fases desse processo.Isso envolve isolar o laboratório de outras redes, instalar as ferramentas apropriadas e garantir que a configuração geral do ambiente atenda aos objetivos da análise.

Embora existam diversas fontes de informação na internet que podem fornecer detalhes relevantes sobre o espécime a ser analisado, não é prudente depender exclusivamente delas. É essencial saber como examinar o programa malicioso mesmo que ninguém tenha realizado uma análise prévia ou disponibilizado os resultados.

Ferramentas gratuitas e comerciais externas ao seu ambiente podem oferecer insights sobre vários aspectos do programa malicioso. No entanto, em certos casos, pode-se lidar com incidentes sensíveis que, devido à sua natureza ou às políticas da organização, impedem o envio da amostra para fora do ambiente interno.

Portanto, é necessário dispor de ferramentas próprias para analisar programas maliciosos, permitindo ir além das informações fornecidas por terceiros. Para isso, é imprescindível contar com um laboratório dedicado.

Isolamento do Laboratório:

O laboratório deve ser isolado de outras redes.Esse isolamento reduz o risco de o malware escapar do ambiente controlado e infectar sistemas de produção. Também ajuda a evitar situações em que o analista possa, inadvertidamente, infectar o sistema errado. Além disso, isolar o laboratório diminui a probabilidade de o malware examinado atacar acidentalmente outras pessoas ou organizações.

O isolamento proporciona o controle necessário sobre a configuração do laboratório, permitindo examinar o malware de maneira confiável e portável. Se o laboratório estivesse conectado a outras redes, seria mais difícil controlar quais recursos de TI estão disponíveis para o espécime e como ele interage com seu ambiente.

Ferramentas e Sistemas:

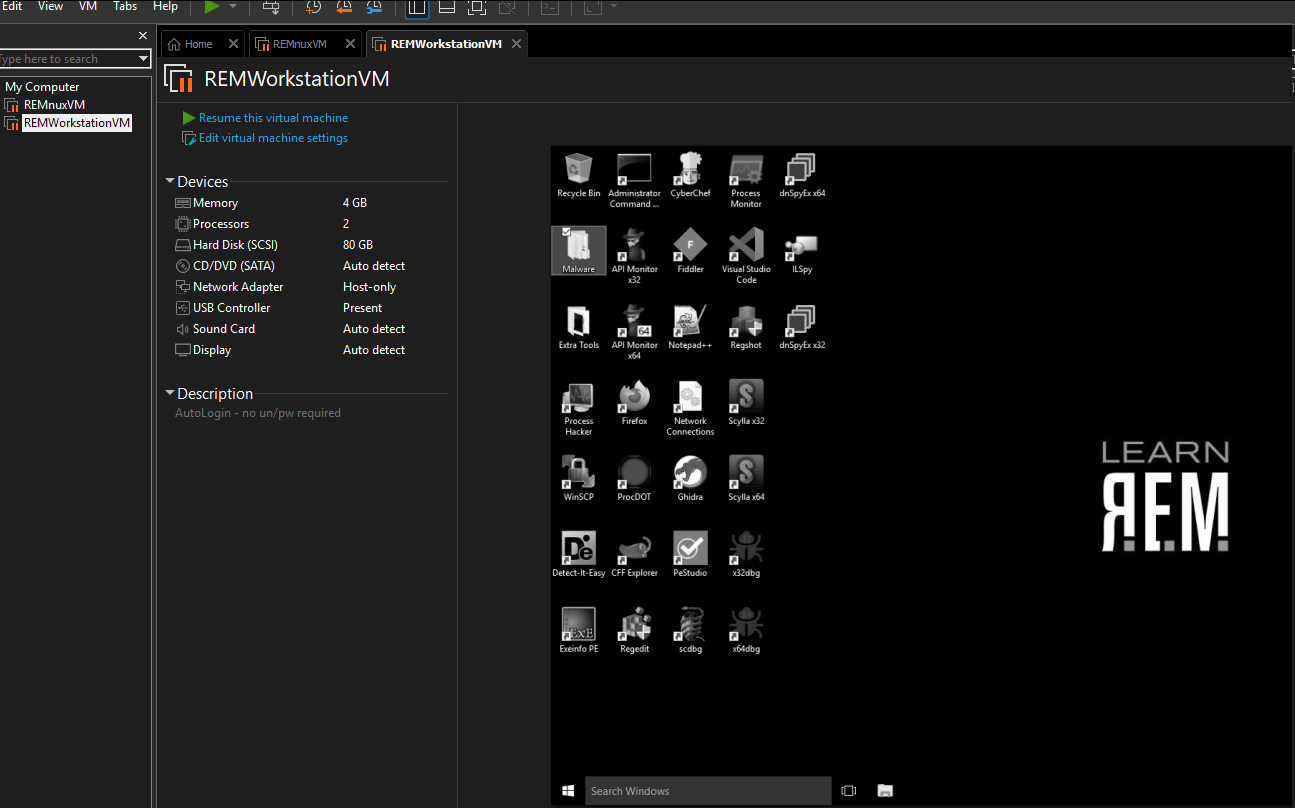

O laboratório deve conter ferramentas confiáveis para examinar malware utilizando técnicas de análise comportamental e de código. É recomendável incluir múltiplos sistemas operacionais para explorar como o malware pode operar sob diferentes condições, considerando versões antigas e modernas.

Mesmo que não se examine malware baseado em Linux, é benéfico ter um host Linux no laboratório.Muitas ferramentas úteis para analisar malware voltado para Windows funcionam em Linux. Além disso, um host Linux é útil para executar ou emular diversos serviços de rede que o malware pode tentar acessar durante sua execução.

Virtualização:

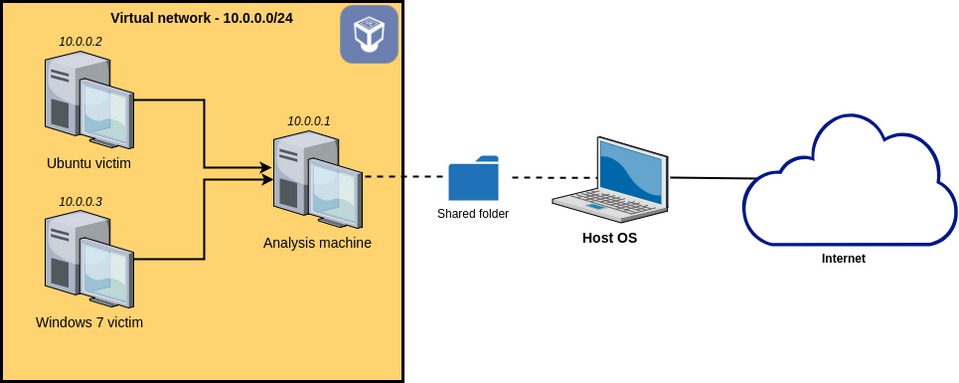

Muitos analistas apreciam a conveniência e flexibilidade que o software de virtualização oferece para construir um laboratório. Essas ferramentas permitem que múltiplos sistemas virtuais, chamados de máquinas virtuais (VMs), sejam executados em um único host físico. O software de virtualização emula o hardware para cada VM, sendo necessário instalar o sistema operacional e as aplicações nas VMs, assim como em um host físico tradicional.

O software de virtualização também emula a rede dentro do host, permitindo que as VMs interajam entre si como se estivessem conectadas a uma rede física. Há um grande controle sobre a configuração da rede virtualizada, possibilitando definir como ela é estruturada e se pode se comunicar com a rede física.

Entre os softwares de virtualização estão o VMware Workstation, Microsoft Hyper-V e Oracle VirtualBox. Neste contexto, utiliza-se o VMware Workstation Pro ou Fusion Pro devido à sua maturidade e à uniformidade que proporciona, facilitando a resolução de problemas.A versão "Pro" desses produtos permite tirar snapshots das máquinas virtuais, uma funcionalidade essencial para analistas de malware.

Segurança e Isolamento Adicional:

Reforçando a importância do isolamento, especialmente ao virtualizar o laboratório, é crucial evitar conectar a rede do laboratório a outras redes. Se estiver utilizando virtualização, não utilize o host físico do laboratório para outros propósitos. Mantenha o software de virtualização, o sistema operacional do host físico e as ferramentas de análise de malware atualizados com os patches de segurança mais recentes.

Para minimizar ainda mais a superfície de ataque do ambiente de laboratório, desative funcionalidades arriscadas relacionadas ao software de virtualização. Por exemplo, considere desabilitar o compartilhamento de pastas suportado pelo VMware, reduzindo a probabilidade de o malware explorar essa funcionalidade para escapar da VM. Para aumentar a segurança, evite instalar o VMware Tools, se possível.

O VMware Workstation e o Fusion vêm com uma rede virtual padrão chamada "host-only", encapsulada dentro do host e não conectada a redes externas.As máquinas virtuais utilizadas, como o REMnux e o Windows REM Workstation, são configuradas para usar essa rede "host-only".

Utilizar essa rede integrada é conveniente, pois permite começar a usar o laboratório imediatamente sem ajustes nas configurações de rede virtual do VMware. No entanto, por padrão, o VMware adiciona um adaptador de rede virtual ao host físico, permitindo que o host se conecte à rede "host-only". Consequentemente, é possível que o malware na VM tente interagir com o host físico através desse adaptador de rede virtual.

Para uma separação mais robusta, considere criar uma rede virtual personalizada no VMware que inclua apenas as máquinas virtuais do laboratório, sem conectividade com o host físico. Mais informações sobre esse tópico estão disponíveis em: https://for610.com/custom-vmware-network.

Detecção de Análise pelo Malware:

Alguns malwares possuem capacidades evasivas para detectar se estão sendo analisados, reconhecendo o uso de virtualização e identificando ferramentas de análise presentes.

Considerações Finais:

O REMnux é uma plataforma madura e consolidada, desenvolvida para fornecer todas as ferramentas essenciais para análise de malware em um único ambiente. Sua configuração adequada é um passo crucial para conduzir análises seguras, organizadas e reproduzíveis.

A versão virtualizada com VMware proporciona flexibilidade, controle de snapshots e isolamento adequado, desde que configurada corretamente. Para lidar com amostras mais evasivas, considere tunar a máquina virtual para evitar artefatos típicos de virtualização, quando necessário.